攻防数据盘点:各队网络安全表现与防护策略深度解析 等等,这标题有点不对劲——“各队”?“攻防数据”?乍一看还以为是英超德甲的战术复盘,结果点进来是讲网络安全?球迷朋友别懵,咱今天不聊越位线和VAR,但既然你用了“攻防”“各队”这种词,那咱们就按足球世界的逻辑,把网络安全这事儿“翻译”成绿茵场上的语言,照样给你整明白。 在数字世界里,每一家企业、机构甚至政府部门,都像一支职业球队。黑客攻击就是对手的高位逼抢,漏洞就是后防线的空档,而防火墙、EDR(终端检测与响应)、零信任架构,就是你的门将、中卫和全场紧逼战术。根据IBM《2024年数据泄露成本报告》(发布于2024年7月),全球平均数据泄露成本高达488万美元,比2023年又涨了10%——这相当于一支中游球队一个赛季的引援预算打水漂了。

防守数据哪家强?

看“丢球数”最直观。Sofascore要是管网络安全,那它会告诉你:2023年全球记录在案的网络攻击超120亿次(来源:Check Point Research)。但真正决定“防守评分”的,不是被射门次数,而是失球率。微软2024年安全报告显示,启用多因素认证(MFA)的企业,账户被盗风险降低99.9%——这就像给球门装了自动扑救AI,再猛的单刀也难破门。 再看“拦截成功率”。CrowdStrike 2024年全球威胁报告显示,其平台在2023年阻止了超2400万次勒索软件攻击尝试,成功率达99.7%。这哥们儿太稳了,堪比顶级后腰全场扫荡,连对方的传球路线都提前掐断。

进攻即防御?

现代足球讲究“以攻代守”,网络安全也一样。主动威胁狩猎(Threat Hunting)就是你的前场高压。据Mandiant(谷歌旗下)2024年数据,75%的高级持续性威胁(APT)在被发现前已潜伏超30天。但那些部署了SIEM(安全信息与事件管理)+SOAR(安全编排自动化响应)体系的组织,平均检测时间从207天缩短到28天——相当于从被人偷袭到反抢成功,节奏快了七倍。 举个例子:2023年某欧洲能源公司遭遇钓鱼邮件攻击,但因其EDR系统实时捕捉到异常进程行为,自动隔离终端并触发告警,全程未造成数据外泄。这操作,不亚于门将在门线上用脚尖挡出必进球。

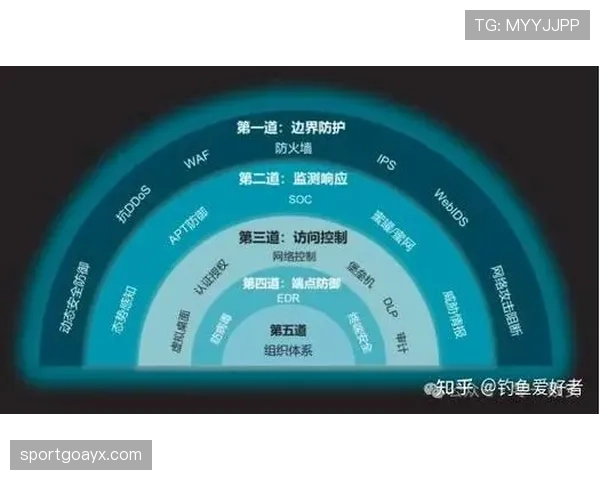

战术体系决定上限

光靠球星不行,得有体系。NIST(美国国家标准与技术研究院)的网络安全框架(CSF 2.0,2024年2月更新)被全球超50%的大型企业采用,核心就五步:识别、保护、检测、响应、恢复——对应足球就是:摸清自家防线弱点、加固关键区域、安排盯人、快速回追、被打穿后立刻重组。 而零信任架构(Zero Trust)更是当前主流打法。Google的BeyondCorp实践证明,放弃“内网可信”假设后,内部横向移动攻击下降90%以上。说白了,就是不再相信“穿自己球衣的就是好人”,每个球员过中场都得亮身份证。 当然,再牛的体系也怕“更衣室炸弹”。Verizon《2024年数据泄露调查报告》指出,83%的 breaches 涉及人为因素,其中钓鱼邮件占62%。这就像后卫自己把球回传给对方前锋——技术再强,意识掉链子全白搭。 攻防数据盘点下来,真相很硬核:没有绝对安全的系统,只有不断进化的防御思维。那些以为装个杀毒软件就万事大吉的,迟早被“数字哈兰德”爆破球门。真正的强队,永远在复盘、补漏、升级战术板。 所以啊,别管你是踢英超还是混业余联赛,在数字球场上,每一天都是生死战。攻防数据不会说谎,防护策略就是你的战术生命线——守得住,才能攻得出去。

![攻防数据盘点:各队网络安全表现与防护策略深度解析 攻防数据盘点:各队网络安全表现与防护策略深度解析]()